La pandemia trajo cambios en empresas, organizaciones e instituciones que nunca antes habíamos imaginado a una velocidad que suena más a REvolución que a Evolución y expone las falencias de conocimientos técnicos en plataformas virtuales. En estos días hay un debate muy grande en las redes sociales y sobre todo en los grupos de Whatsapp de padres/madres de escuelas sobre el uso seguro de Zoom en ambientes educativos.

Zoom es una empresa fundada en el año 2011, con aproximadamente 2000 empleados, que entró a competir en un segmento de soluciones tecnológicas de video conferencias o reuniones virtuales que hasta ese momento parecía dominado por jugadores grandes como Webex (Cisco), GotoMeeting (Logmein), Jitsi (Open Source) y hasta Skype (Microsoft).

Quiero dar mi perspectiva sobre el tema basado en la información disponible y aclarando además que soy usuario de Zoom desde el año 2013.

Zoom es una herramienta potente de video conferencia y su calidad de video y las funcionalidades que provee, podríamos decir que son superiores a los competidores. Aquí está el éxito tan rotundo durante esta pandemia de esta plataforma.

¿Por qué dura 40 minutos?

Quiero aclarar que Zoom no es una herramienta que dura 40 minutos, sino simplemente el usuario que organizó esa reunión virtual está utilizando la versión gratuita de Zoom. El costo de Zoom está publicado y por mes es de US$15. Si esto lo traducimos a pesos con el impuesto país sería de aproximadamente AR$1,320.- por mes.

Al suscribirse al servicio de Zoom pago, además de las funciones básicas se suman:

- Incluye 100 participantes en las reuniones virtuales

- El límite de duración de la reunión es de 24 horas!

- Administración de usuarios

- Controles de funciones del administrador

- Informes

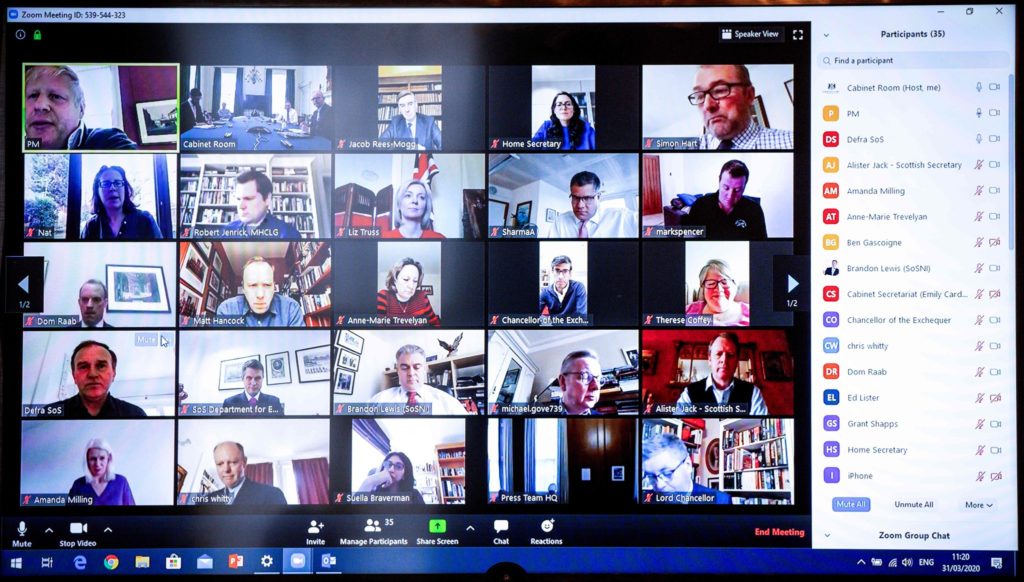

¿Quienes la han usado y están usando?

Uno de los programas de televisión más vistos en Estados Unidos utiliza Zoom para transmitir en tiempos de COVID-19 a través de Zoom. Por ejemplo el programa con Tom Hanks y Coldplay. También empresas como VMWare, Parlamento Británico, y Oracle entre otras que han mostrado su apoyo.

Zoom y la seguridad

Lo primero que hay que aclarar es que Zoom ha cometido errores en el diseño y arquitectura de su solución dejando grietas abiertas que fueron explotadas de una manera súbita en estos tiempos de COVID-19. En el blog del sitio Rapid7 se explican detalladamente las vulnerabilidades y el resumen se podría sintetizar en estas palabras:

Sí, Zoom tiene algunos problemas de seguridad. Es un software complejo. Todo el software complejo tiene errores. Algunos de esos errores son relevantes para la seguridad. Los ingenieros, especialistas en marketing y liderazgo de Zoom no son tontos ni malvados. Puede juzgar a Zoom por su respuesta a los problemas de seguridad, más que por los problemas de seguridad en sí mismos, dentro de lo razonable

Hubo errores como filtrar información a Facebook, o la encriptación o la exposición de contraseñas o posibilidad de instalar malware y todas estas vulnerabilidades Zoom las tomó muy seriamente y construyo parches para el software o modificó su plataforma evitándolos.

El plan liderado por Eric Yuan para dar vuelta la página en términos de seguridad es lo que ellos llaman el “90 days feature freeze” y significa que van a dejar de incorporar nuevas funcionalidades por 90 días y enfocar todo su esfuerzo a asegurar la seguridad y privacidad de sus usuarios. Se puede seguir el avance aquí.

Pero como en todo tipo de soluciones en la nube hay una variable que el proveedor del software puede intentar, empujar y trabajar para evitar que es el mal uso de la herramienta. Zoom era una plataforma pensada inicialmente para clientes corporativos, es decir empresas, en donde había políticas de uso definidas y controles de seguridad forzados por sus departamentos de tecnología. Cuando estas medidas de seguridad no se controlan, y los usuarios no prestan atención a ciertos puntos de seguridad generan ataques conocidos como los “Zoom-bombing”. En Argentina salió en los medios el caso de una charla a través de Zoom, en Neuquén donde apareció un video pedófilo. La videoconferencia organizada por la Universidad de Flores (Uflo) regional Cipolletti y Neuquén el sábado 18/04 a la mañana, un usuario desconocido se filtró y reprodujo un video de pedofilia.

En este caso, ¿puede achacarse a la herramienta Zoom de este ataque? En parte sí, pero hay una gran responsabilidad en los organizadores o administradores de esa conferencia. Aquí van algunas medidas de seguridad para evitar esto.

Como evitar un “Zoom-Bombing”

Hay algunas configuraciones fáciles que puede cambiar antes de que comience su reunión de Zoom que le permitirán reducir la probabilidad de intrusión de invitados no invitados y, en general, reforzar su privacidad en general.

1. No use su ID de reunión personal para la reunión. En su lugar, use un ID por reunión, exclusivo de una sola reunión.

2. Active la función “Sala de espera” para que pueda ver quién está intentando unirse a la reunión antes de permitirles el acceso. Al igual que muchas otras funciones de privacidad, un disruptor hábil a veces puede pasar por alto este control, pero ayuda a poner otro obstáculo en su ruta hacia el caos.

3. Deshabilite otras opciones, incluida la posibilidad de que otros se unan antes del host (debe estar deshabilitado de manera predeterminada, pero verifique para estar seguro). Luego deshabilite el uso compartido de pantalla para los no host, y también la función de control remoto. Finalmente, deshabilite todas las transferencias de archivos, anotaciones y la función de autoguardado para chats.

4. Una vez que comience la reunión y todos estén dentro, bloquee la reunión a personas externas y asigne al menos dos coanfitriones de la reunión. Los coanfitriones podrán ayudar a controlar la situación en caso de que alguien pase por alto sus esfuerzos y entre en la reunión.

¿Qué hacer si alguien hace zoom en su video chat Zoom?

Sucedió. A pesar de sus cuidadosos esfuerzos de prevención, algunos chacales han entrado en la reunión para causar caos. Antes de finalizar la reunión por completo, aquí hay algunas cosas que puede hacer para tratar de deshacerse de ellas.

1. Bloquearlos. Vaya a la Lista de participantes en la barra lateral de navegación y desplácese hacia abajo hasta Más. Haga clic en Bloquear reunión para evitar que otros participantes ingresen a la reunión y poder eliminarlos.

2. Cállate. Haga que usted o uno de sus coanfitriones vaya a la Lista de participantes, vuelva a desplazarse hacia abajo y haga clic en Silenciar todos los controles. Esto hace que el participante no deseado no pueda usar su micrófono para interrumpir su audio.

Algunas ayudas más para administradores de organizaciones educativas sugeridas por Zoom (en inglés).

El esfuerzo interno de Zoom para mejorar

Una vez que comenzaron todos los problemas de seguridad, el 8 de abril Eric Yuan hizo una videoconferencia donde contestó preguntas de todo tipo. Pueden verla aquí (en inglés):

Algunos cambios de seguridad publicados por Zoom en su blog hoy 23/04/2020 para la versión de Zoom 5.0:

Icono de seguridad: las funciones de seguridad de Zoom, a las que se había accedido previamente a través de los menús de la reunión, ahora se agrupan y se encuentran haciendo clic en el icono de Seguridad en la barra del menú de la reunión en la interfaz del organizador.

Controles de host robustos: los hosts podrán “Informar a un usuario” para hacer zoom a través del icono de seguridad. También pueden deshabilitar la capacidad de los participantes para cambiar su nombre. Para los clientes de educación, el uso compartido de pantalla ahora solo se realiza de manera predeterminada en el host.

Sala de espera activada por defecto: la sala de espera, una función existente que permite a un anfitrión mantener a los participantes en salas de espera virtuales individuales antes de ser admitidos a una reunión, ahora está activada de forma predeterminada para cuentas educativas, básicas y de licencia única Pro. Todos los anfitriones ahora también pueden encender la sala de espera mientras su reunión ya está en progreso.

Complejidad de contraseña de reunión y activación predeterminada: las contraseñas de reunión, una función de Zoom existente, ahora está activada de manera predeterminada para la mayoría de los clientes, incluidos todos los clientes básicos, de licencia única Pro y K-12. Para las cuentas administradas, los administradores de cuentas ahora tienen la capacidad de definir la complejidad de la contraseña (como longitud, caracteres alfanuméricos y requisitos de caracteres especiales). Además, los administradores de Zoom Phone ahora pueden ajustar la longitud del pin requerido para acceder al correo de voz.

Contraseñas de grabación en la nube: las contraseñas ahora se configuran de manera predeterminada para todos aquellos que acceden a las grabaciones en la nube, aparte del anfitrión de la reunión y requieren una contraseña compleja. Para las cuentas administradas, los administradores de cuentas ahora tienen la capacidad de definir la complejidad de la contraseña.

Uso compartido seguro de contactos de cuenta: Zoom 5.0 admitirá una nueva estructura de datos para organizaciones más grandes, permitiéndoles vincular contactos a través de múltiples cuentas para que las personas puedan buscar y encontrar reuniones, chatear y contactos telefónicos de manera fácil y segura.

Mejora del panel de control: los administradores de los planes empresariales, empresariales y educativos pueden ver cómo se conectan sus reuniones a los centros de datos de Zoom en su Panel de control de Zoom. Esto incluye los centros de datos conectados a los servidores del túnel HTTP, así como los conectores y puertas de enlace de Zoom Conference Room.